软件工程视角下的计算机网络工程施工 以地址解析协议(ARP)实验为例的分析报告

摘要

本报告从软件工程与计算机网络工程交叉的实践视角出发,详细阐述了地址解析协议(ARP)的核心原理、其在网络通信中的关键作用,并通过一项具体的ARP协议分析实验,探讨了其在真实网络工程施工场景下的实现、故障排查与安全考量。报告旨在说明,深入理解网络底层协议是设计与实施稳健、高效、安全的网络系统工程的重要基础。

一、引言:软件工程与网络工程的融合

在现代信息技术领域,软件工程与计算机网络工程施工紧密相连。软件系统的分布式部署、微服务架构、云计算应用均深度依赖于底层网络的可靠、高效与安全。作为网络层与数据链路层之间的关键桥梁,地址解析协议(ARP)负责将IP地址解析为物理MAC地址,是实现局域网内数据包正确投递的基础协议。因此,对ARP协议的透彻理解与实验验证,不仅是计算机网络课程的核心内容,更是软件工程师在进行系统设计、网络编程和运维部署时必须掌握的基础知识。本实验报告将结合具体操作,分析ARP在工程施工中的实际意义。

二、ARP协议原理简述

地址解析协议(ARP)是一个用于映射网络层地址(IPv4地址)到数据链路层地址(MAC地址)的请求-响应协议。其工作流程可简要概括为:

- 查询:当一台主机需要与同一局域网内的另一台主机通信时,若其ARP缓存中无目标IP对应的MAC地址,则会广播一个ARP请求包,询问“谁的IP地址是X.X.X.X?”。

- 响应:局域网内所有主机均会收到该广播,但只有IP地址匹配的目标主机会单播回复一个ARP应答包,声明“IP地址X.X.X.X的MAC地址是YY-YY-YY-YY-YY-YY”。

- 缓存:发起请求的主机收到应答后,将IP-MAC映射关系存入本地ARP缓存表,后续通信将直接使用此缓存,有效减少广播流量。

三、实验设计与过程

1. 实验目标

- 验证ARP协议的基本工作过程(请求与响应)。

- 观察并操作ARP缓存表,理解其动态更新机制。

- 分析ARP协议在工程施工中可能引发的安全问题(如ARP欺骗)。

- 掌握使用命令行工具(如

arp、ping,及Wireshark抓包工具)进行网络诊断的基本技能。

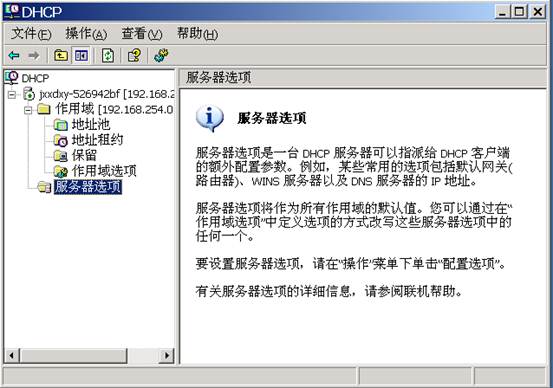

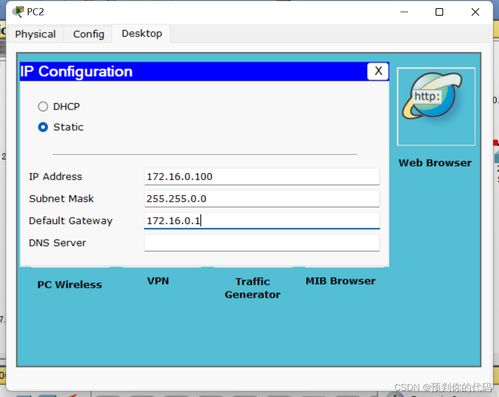

2. 实验环境

- 硬件:两台或多台处于同一以太网局域网内的计算机。

- 软件:Windows/Linux操作系统,内置网络命令工具,Wireshark协议分析软件。

3. 实验步骤与关键发现

步骤一:基础ARP交互捕获

- 在主机A上清空ARP缓存(arp -d * 或 sudo arp -d)。

- 启动Wireshark,开始捕获数据包。

- 在主机A上尝试ping同一局域网内的主机B的IP地址。

- 关键发现:在Wireshark捕获的流量中,可以清晰观察到在首个ICMP Echo Request(ping请求)发出之前,主机A先广播了一个ARP请求帧,随后主机B回复了一个ARP应答帧。此后,ICMP流量才正常进行。这直观证实了ARP解析是先于网络层通信的必要步骤。

步骤二:ARP缓存表管理

- 在ping操作后,立即在主机A上执行arp -a(Windows)或ip neigh show(Linux),可查看到主机B的IP地址及其对应的MAC地址已存入动态缓存条目中。

- 验证缓存时效性:等待一段时间(通常2-20分钟,取决于系统设置)后再次查看,可发现动态条目可能因超时而被清除。这体现了ARP缓存的设计平衡——兼顾效率与网络拓扑变化的适应性。

步骤三:ARP安全风险演示(模拟)

- 此步骤在隔离的测试环境中进行,用于理解风险原理,严禁在真实生产网络中进行。

- 通过特定工具(如arpspoof)或手动构造数据包,可以模拟ARP欺骗攻击:攻击者持续向目标主机发送伪造的ARP应答,声称网关的IP地址对应攻击者的MAC地址,从而劫持目标主机的出站流量。

- 工程启示:此实验凸显了在网络工程施工中,必须考虑ARP协议的无状态和信任特性带来的安全漏洞。相应的防御措施包括:在关键设备上配置静态ARP条目、部署网络接入控制(如802.1X)、或在交换机上启用动态ARP检测(DAI)等安全特性。

四、软件工程与网络施工的关联分析

- 系统设计与协议理解:软件工程师在设计依赖网络通信的分布式系统时,必须理解像ARP这样的底层协议行为。例如,服务发现机制、集群内节点通信延迟、虚拟IP(VIP)漂移后的网络收敛时间,都可能受到ARP缓存超时和更新机制的影响。

- 故障排查与调试:当软件系统出现网络连通性问题时(如“无法找到主机”或间歇性断连),排查流程应包含检查ARP状态。例如,使用

arp命令查看映射是否正确,或使用Wireshark分析是否存在ARP冲突、欺骗或响应失败。这是软件运维(DevOps)中不可或缺的网络排障技能。

- 网络安全架构:从软件工程的安全开发生命周期(SDL)角度看,应用层安全(如加密、认证)必须建立在安全的网络环境之上。了解并防范ARP欺骗等二层攻击,是设计安全网络架构(如网络分段、零信任网络)的前提,需要软件开发团队与网络工程团队紧密协作。

- 自动化与配置管理:在现代网络工程施工中,越来越多地采用基础设施即代码(IaC)和自动化配置工具(如Ansible, Puppet)。这些工具可以自动化地配置网络设备的静态ARP绑定或安全策略,将网络配置管理与软件部署流水线整合,提升了工程的一致性与可靠性。

五、结论

本次ARP协议实验不仅验证了其核心的地址解析机制,更从软件工程实践的维度,深化了对网络底层交互的理解。实验表明,计算机网络工程施工并非孤立的基础设施工作,而是与上层软件系统的性能、可靠性与安全性息息相关。掌握包括ARP在内的基础网络协议的原理、操作与安全特性,能够使软件工程师更好地进行系统设计、性能优化、故障诊断,并能与网络工程团队进行更有效的协作,共同构建坚实、高效、安全的信息系统基础设施。在云原生和软件定义网络(SDN)快速发展的今天,这种跨领域的知识融合显得尤为重要。

六、参考文献

- RFC 826 - An Ethernet Address Resolution Protocol

- 谢希仁. 计算机网络(第8版). 电子工业出版社.

- Wireshark官方文档与捕获样例。

(注:本报告为教学示例,实际实验操作需遵守实验室规章及网络安全法律法规。)

如若转载,请注明出处:http://www.huibowangluo.com/product/66.html

更新时间:2026-06-03 18:37:31